Panduan Lengkap Pembuatan Jaringan Nirkabel Menggunakan Simulator Cisco Packet Tracer Buku Teknik

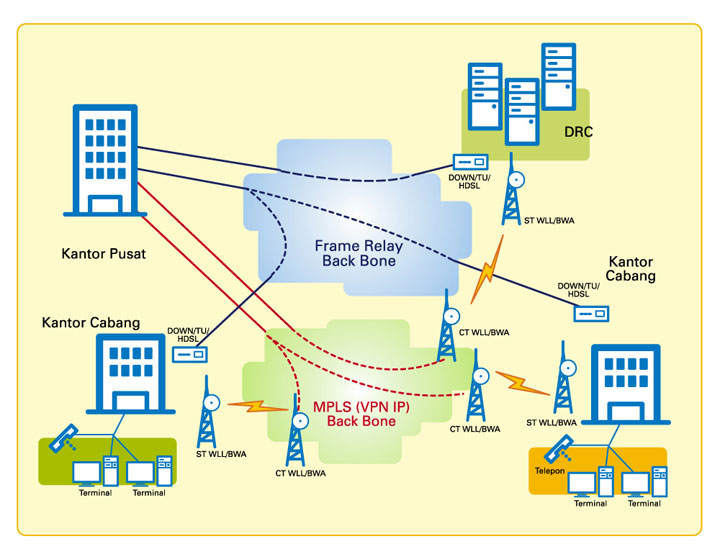

Jaringan komputer JARINGAN KOMPUTER BERDASARKAN LETAK GEOGRAFIS, IMPLEMENTASI, TOPOLOGI

Kerentanan tersebut mudah ditemukan dan dieksploitasi oleh penjahat siber untuk mengendalikan sistem komputer, mencuri data, bahkan membuat aplikasi atau komputer menjadi eror. Mitre menerbitkan laporannya dalam tajuk "The 2021 Common Weakness Enumeration (CWE) Top 25 Most Dangerous Software Weakness". Isinya menunjukkan daftar masalah.

11 Aplikasi Untuk Melihat Pemakaian Bandwidth Dalam Jaringan Kaca Teknologi

Istilah "botnet" merujuk pada jaringan komputer yang disusupi yang dapat dikendalikan dari jarak jauh oleh peretas. Malware dapat dengan cepat mengembangkan botnet ketika menginfeksi perangkat pengguna seperti komputer, tablet, router, dan ponsel pintar. Karena tindakan yang berbahaya sering kali tersembunyi dari pandangan pengguna, masalah.

Cara Membuat Jaringan WAN dengan Cisco Packet Tracer AneIqbal

KOMPAS.com - Hacker (peretas) merupakan seseorang yang lekat dalam keterampilan untuk mengeksplorasi celah keamanan di perangkat lunak atau jaringan komputer. Dengan keterampilan itu, hacker kerap disandingkan dengan berbagai aktivitas jahat. Misalnya, pencurian data, penipuan, pemerasan, dan penguntitan (stalking).Namun, tak semua hacker menggunakan keahlian yang dimiliki untuk melakukan.

Jenisjenis Jaringan Komputer To My Blogspot

Dua pelaku peretasan pun telah ditahan. Bank Sentral Rusia pun rupanya pernah kebobolan lewat jaringan pembayaran SWIFT, dengan kehilangan sekitar US$.6 juta. Pengakuan ini baru disampaikan pada Jumat 16 Februari 2018 lalu, padahal kejadiannya terjadi pada 2017. Dalam keterangannya, Bank Sentral Rusia menjelaskan para peretas mengambil alih.

Contoh Penggunaan Jaringan Komputer

5 Software Hacker yang Sering Digunakan Oleh Peretas - Hacking merupakan aktivitas yang bertujuan untuk membobol sebuah sistem atau celah keamanan komputer, pelakunya dinamakan hacker.Tidak semua hacker melakukan aktivitas yang bertujuan untuk merugikan pihak lain, ada juga hacker yang menggunakan intelejensinya untuk membuat perubahan yang positif.

More Information Sistem Jaringan

Apa itu peretasan? Peretasan (juga disebut peretasan siber) adalah penggunaan cara-cara yang tidak konvensional atau terlarang untuk mendapatkan akses yang tidak sah ke perangkat digital, sistem komputer, atau jaringan komputer. Contoh klasik dari peretas adalah penjahat siber yang mengeksploitasi kerentanan keamanan atau mengatasi langkah.

Pengertian Jaringan Komputer, Manfaat, Jenis, dan Tujuannya Lengkap Blog Mamikos

Para peretas biasanya membuat program yang mencari jalur yang tidak terlindungi ke dalam sistem jaringan dan komputer. Peretas dapat memperoleh akses pintu belakang dengan menginfeksi komputer atau sistem dengan Trojan, yang dibuat hacker untuk memperoleh dan mencuri data penting tanpa disadari oleh korban.

Jenis Perangkat Keras Jaringan Komputer & Fungsinya

Software security merupakan hal penting yang diperlukan untuk membangun sistem software yang dapat dipercaya. Ini menjadi teknik yang diterapkan untuk melindungi software dari serangan berbahaya dan risiko peretas lainnya. Sehingga, software terus berfungsi dengan benar di bawah potensi risiko tersebut.

Jaringan LAN, MAN dan WAN Mengunakan Software Cisco Packet Tracer TeachMeSoft

Dalam dunia hacking, satu software hack punya konsentrasi yang berbeda. Tapi, kesemuanya itu kalau dikumpulkan akan jadi satu kesatuan utuh yang powerful! 1. John the Ripper. John the Ripper source Hacking Tools. Kalau kamu fans film action dan mistery, pasti nggak asing lagi sama film Jack the Ripper.

Jaringan 5G Bisa Untungkan Peretas

Amankan Jaringan dengan Diego VPN diego VPN. Hacker memang tidak bisa dilepaskan dari perkembangan teknologi. Selama ada sistem dan aturan jaringan, para peretas akan selalu hadir untuk memuaskan rasa penasaran serta ego pribadi. Oleh sebab itu, jika Anda merupakan pebisnis online, usahakan untuk selalu mengamankan aset digital.

Cara Menjaga Website Anda Dari Peretas Kerja, Organisasi

Namun, ada pula kasus peretasan yang akhirnya berujung pada kebocoran data masyarakat Indonesia. Berikut KompasTkeno rangkuman 8 kasus peretasan yang terjadi di Indonesia sepanjang tahun 2021. 1. Kasus BPJS Kesehatan (Mei 2021) Seorang petugas sedang membersihkan area Kantor BPJS Ketenagakerjaan/BP Jamsostek. (Dok.

Software Untuk Jaringan Komputer Mister Bangkol

Alat peretas jaringan dapat memindai jaringan lokal dan Internet; Alat peretasan gratis dan sumber terbuka; Acak atau file format apapun;. Tool Software peretasan adalah program dan skrip komputer yang dapat membantu Anda menemukan dan mengeksploitasi dalam sistem komputer, aplikasi web, server, dan jaringan. Ada berbagai tool seperti itu di.

Panduan Lengkap Pembuatan Jaringan Nirkabel Menggunakan Simulator Cisco Packet Tracer Buku Teknik

Terdapat banyak fitur yang bisa kamu gunakan pada aplikasi ini, diantaranya Google Hacking, SQL Injection,MySQL server, Whols, Exploits dan masih banyak lagi. Kamu juga bisa mengunduh apk Hackode dengan mudah lengkap dengan fitur didalamnya, sehingga kamu tidak akan bingung saat mengoperasikannya atau saat belajar hacking secara otodidak.

8 Software Simulator jaringan keren dan menarik untuk belajar jaringan Utemali Zai Komunikasi

Karena sifat wifi dan metode yang digunakan dalam memberikan akses jaringan, para peretas yang jahat seringkali memilih untuk meretas perusahaan dengan merusak jaringan wifi dan perangkat infrastruktur terkaitnya. Rumah-rumah saat ini juga berisiko terkena serangan wifi hacker, terutama dengan munculnya perangkat dan peralatan yang terhubung.

Jaringan komputer dan simulasi cisco packet tracer 2020

Cara Meretas. Di media populer, peretas sering kali digambarkan sebagai karakter jahat yang secara ilegal mengakses sistem dan jaringan komputer. Padahal, peretas atau hacker sebenarnya merupakan individu yang memiliki pemahaman luas terkait sistem dan jaringan komputer. Beberapa peretas "jahat" (dikenal dengan sebutan black hat) memang.

Download Koleksi 97+ Gambar Jaringan Lan HD Gambar

Serangan DDoS biasanya membutuhkan botnet, sebuah jaringan perangkat yang terhubung ke internet yang telah terinfeksi malware yang memungkinkan peretas mengendalikan perangkat dari jarak jauh. Botnet dapat mencakup laptop dan komputer desktop, ponsel, perangkat IoT, dan titik akhir konsumen atau komersial lainnya.